¿Qué es un Sniffer?

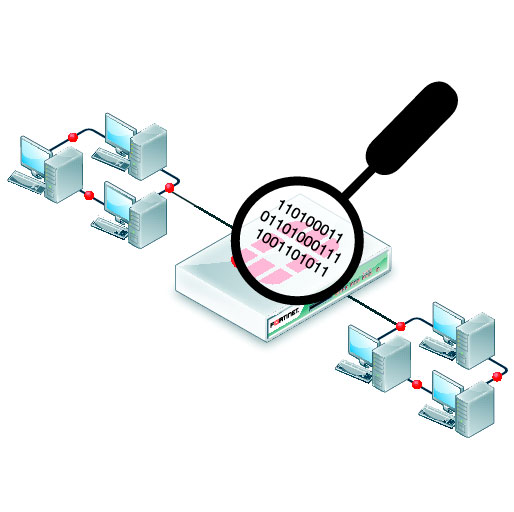

Un Sniffer es una aplicación especial para redes informáticas (un software) que se encarga de capturar y analizar paquetes en tránsito (entrada y/o salida) en una red de comunicaciones entre dispositivos.

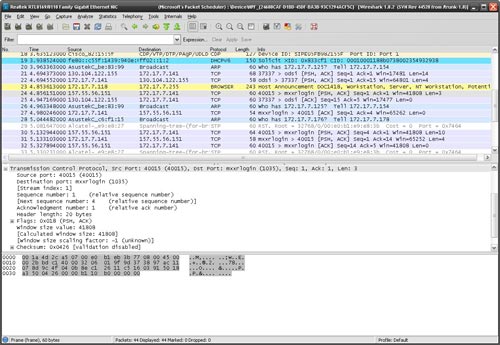

Algunos de los paquetes más simples son muy fáciles de implementar, utilizando una línea de comandos y descargando los datos capturados a la pantalla; los proyectos más complejos, utilizan una interfaz gráfica del usuario, y muestran estadísticas del tráfico en gráficos, realizan un seguimiento de varias sesiones y ofrecen varias opciones de configuración. Los sniffers de red pueden ser empleados, además, como “motores” para otros programas como los IDS (Sistemas de Detección de Intrusos), que suelen utilizarlos para localizar los paquetes que coinciden con las reglas designadas para definir el tráfico como malicioso o extraño.

Un sniffer, además, puede ser empleado por administradores de red para realizar determinadas mediciones del tráfico, de manera que se obtengan análisis e informes del origen de la información, el destinatario de la misma, el servidor que se ocupa del proceso, y el tipo de paquete de datos que se está transmitiendo, entre otros aspectos.

¿Cómo funcina?

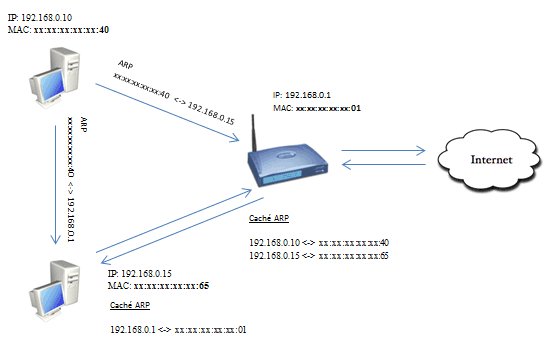

Una aplicación sniffer configura la tarjeta de red (NIC) de un dispositivo (frecuentemente de una PC o laptop), para que deje de ignorar a todo el tráfico dirigido a otros equipos y preste atención a ello.

En otras palabras, coloca a la tarjeta de red en un estado conocido como “modo promiscuo”, el cual no descarta los paquetes que no son para su dirección MAC, sino que los almacena y lee. Una vez que esto sucede, una máquina puede ver todos los datos transmitidos en ese segmento de red.

El programa entonces comienza una lectura constante de toda la información que entra en el dispositivo a través de la tarjeta de red. Los datos que viajan por la red se presentan como paquetes o ráfagas de bits con formato para protocolos específicos, debido a lo cual un sniffer puede filtrar las capas de encapsulado y decodificar la información relacionada con el equipo de origen, el equipo de destino, número previsto de puerto, capacidad de carga, y otras informaciones que se intercambian entre dos dispositivos en la red.

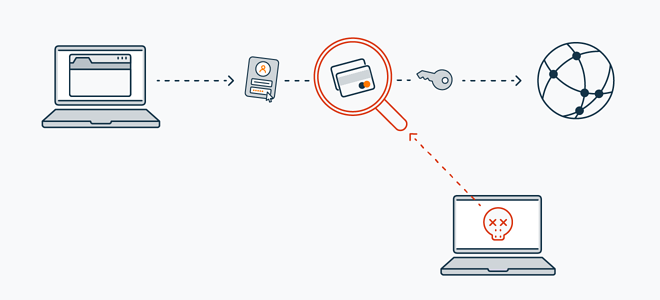

Un sniffer no busca infectar el sistema con otras amenazas. Tampoco puede causar ningún problema en el rendimiento o estabilidad; no obstante, puede fácilmente causar problemas relacionados con la privacidad.

¿Para que se los utiliza?

Los sniffers tienen la “mala fama” de ser utilizados de forma habitual por hackers que no tienen buenas intenciones con el objetivo de acceder a los datos que consiguen estas aplicaciones; sin embargo, no suelen ser el único tipo de personas que los aprovechan. Existen personas (generalmente administradores de red) en empresas o a título personal, que los emplean de una manera totalmente legal y ética, para llevar a cabo acciones que pueden ser muy beneficiosas en su trabajo.

Una de las tareas que se pueden realizar con sniffers es la administración de todo lo que ocurre dentro de la red LAN de una entidad, de forma tal que el administrador tendrá el control total de forma máxima, y no habrá nada que se le escape; también será posible realizar auditorías completas de las redes, comprobar el tráfico que entra y sale de una entidad, y monitorizar en base a ello su comportamiento.

Sniffer mas populares

- Wireshark (antiguamente llamado Ethereal): utilizado para realizar análisis y solucionar problemas en las redes de comunicaciones para desarrollo de software y protocolos y en algunos casos, como una “herramienta didáctica” para la educación. Ofrece una interfaz gráfica de usuario, muestra filtros y herramientas integradas de edición de paquetes, soporta una amplia lista de protocolos diferentes y trabaja en casi cualquier red y sistema operativo.

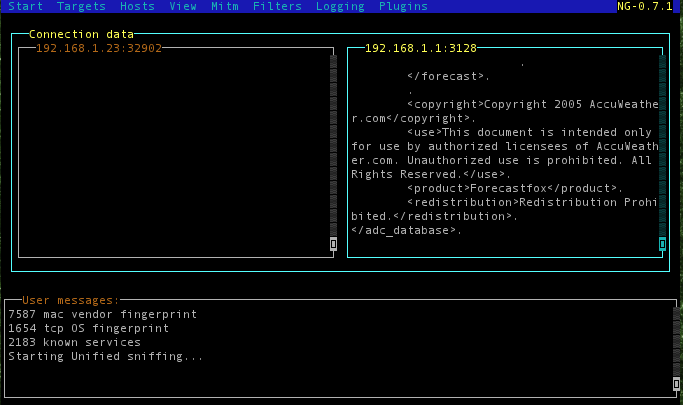

- Ettercap: es un interceptor/registrador para LANs con switch. Soporta direcciones activas y pasivas de varios protocolos (incluso aquellos cifrados, como SSH y HTTPS). También hace posible la inyección de datos y el filtrado en una conexión establecida.

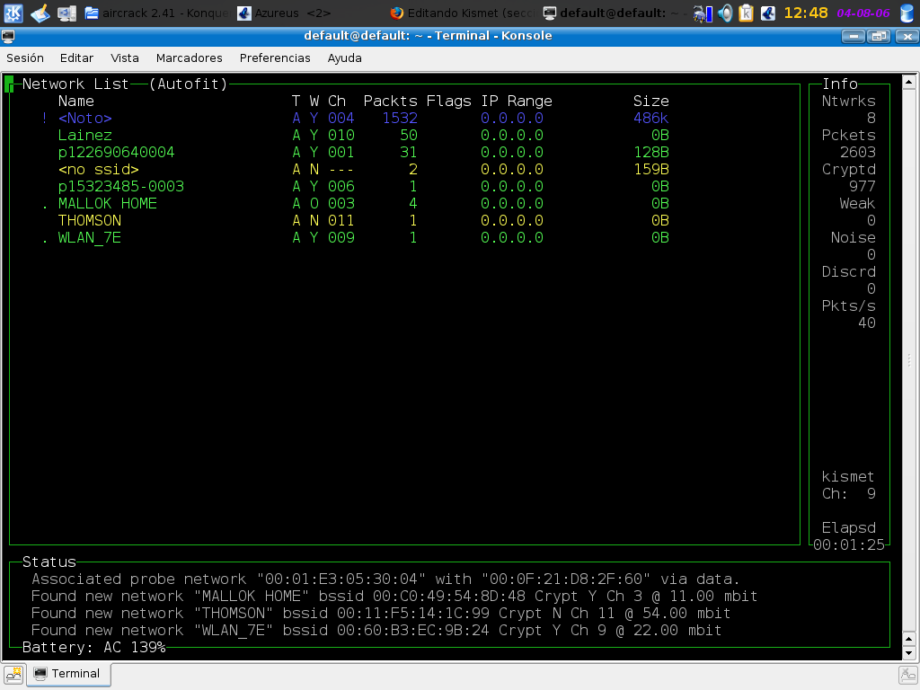

- Kismet: es un husmeador de paquetes, y un sistema de detección de intrusiones para redes inalámbricas 802.11 (WiFi). Funciona con cualquier tarjeta inalámbrica que soporte el modo de monitorización raw, y puede rastrear tráfico de los protocolos 802.11b, 802.11a y 802.11g.

Protección contra los Sniffer

Los sniffers son difíciles de detectar, ya que, al ser atacantes pasivos, dejan pocos rastros de su intromisión. Una forma de identificarlos es ver si existe alguna tarjeta de red en modo promiscuo.

Uno de los métodos más eficaces para la protección contra sniffers es el uso de criptografía de los datos, que consiste en cifrar los datos bajo una serie de códigos que solo pueden ser interpretados con el conocimiento de los mismos. Este método es usado en la mayoría de las páginas WEB donde se requieren datos o contraseñas, ya que estas son de suma importancia y nadie ajeno debe conocerlas.

También es posible defenderse utilizando propiamente un sniffer, ya que con su uso se puede determinar qué datos salen del dispositivo, y a donde van a parar; en otras palabras, un sniffer puede combatirse con otro sniffer, que logra detectar al primero, y obtener su dirección IP y MAC, para posteriormente bloquearlo. Además, existen programas conocidos como anti-spyware y anti-sniffing, para detectar este tipo de intrusos en la red y bloquearlos.

También existen otras dos defensas importantes a tener en cuenta para proteger la privacidad contra los sniffers: la segmentación de la red y el cifrado.

Los sniffers generalmente sólo pueden capturar los datos en el mismo segmento de red, lo que significa que mientras más segmentada se encuentre esta, menos información podrá recopilar. El empleo de switches y routers ayuda en este sentido.

Las sesiones cifradas proporcionan una solución diferente. En lugar de temer a la captura de los datos, simplemente se cifra y se dificulta su comprensión. Navegar siempre por sitios web cifrados (https) y enviar archivos importantes igualmente encriptados.

Una medida mucho más efectiva con un nivel de complejidad técnico superior, es utilizar una VPN (red privada virtual), que cifra todo el tráfico y oculta los sitios WEB, los servicios y las aplicaciones que se utilizan. El empleo generalizado de esta estrategia pudiera dificultar, y quizás imposibilitar, en los próximos años, la tarea del atacante empleando sniffers.

Una buena estrategia de seguridad, para la inmensa mayoría de los casos, sigue siendo implantar un programa de inspección periódica de la infraestructura de red, capaz de detectar sniffers, desactivar tarjetas “promiscuas” y disparar alarmas.

Escrito por:

Ing. Roberto Sarmiento Lavayen

28 de Enero. 2022